【図解で解説】ノード間認証用証明書とは?仕組み・使い方・必要な理由をわかりやすく解説!

ノード間認証用の証明書って何?

クラウドや分散システムを触っていると、TLS通信や証明書といった言葉をよく見かけますよね。

特にElasticsearchやKafka、Kubernetesなどのシステムでは、「ノード間認証用証明書」が重要な役割を果たします。

始めて読む方でもわかりやすいように、図解付きで仕組みを解説します!

ノード間認証用証明書とは?

ノード間認証用証明書とは、分散システムにおけるノード同士の通信で、相手が信頼できるノードかを確認するために使う証明書です。

具体的には、TLS(SSL)通信を使ってノード同士が「正当な相手かどうか」を認証し、安全にデータをやり取りするために使われます。

なぜ必要なのか?

クラスタ構成のシステムでは、ノード間で頻繁にデータの同期や通信が行われます。このとき、セキュリティが甘いと以下のようなリスクが発生します。

- 不正なノードが通信に割り込む(中間者攻撃)

- データが盗聴される(盗聴攻撃)

- なりすましによる誤動作

これを防ぐのが、ノード間認証+通信の暗号化です。

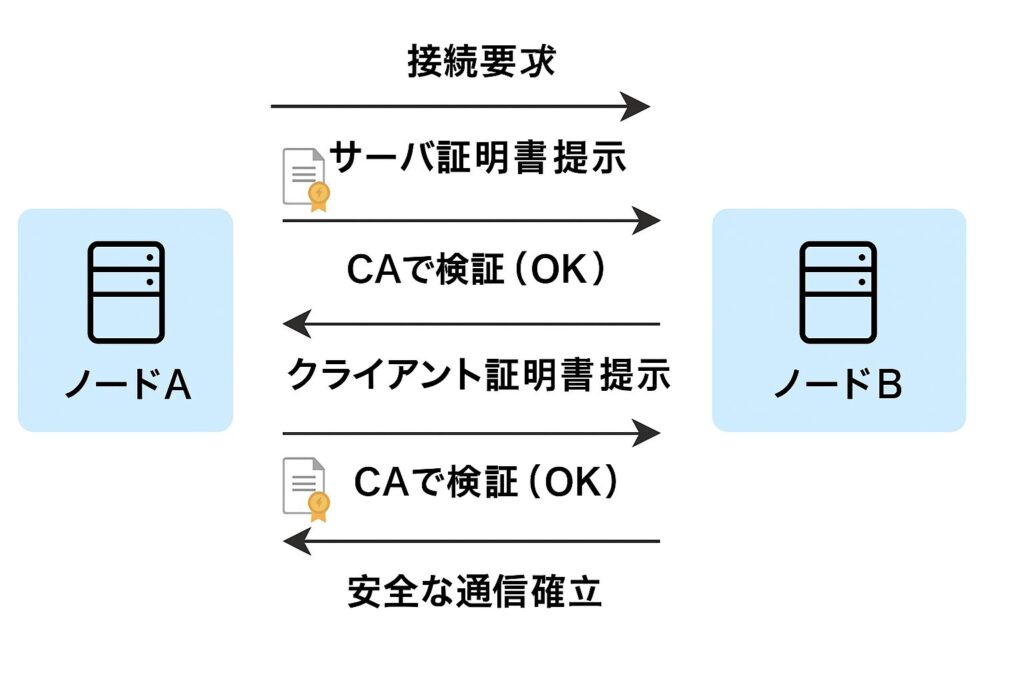

ノード間認証の仕組み(図解)

以下のように、ノード同士はお互いの証明書を提示し合い、CA(認証局)を介して「正しいノードか?」を確認します。

このように、両者の証明書が信頼できるCAに署名されていれば、安全な接続が成立します。

必要な証明書の種類

ノード間認証では、主に以下の3種類の証明書が関係します。

| 証明書 | 説明 |

|---|---|

| サーバー証明書 | 接続される側のノードが提示(身分証明書) |

| クライアント証明書 | 接続する側のノードが提示(mTLS時) |

| CA証明書 | どちらの証明書も信頼できるかを検証する親証明書(認証局) |

自己署名証明書(self-signed)でも構築は可能ですが、CA署名の方が安全性が高く、管理しやすいです。

証明書の管理ポイント

証明書の仕組みがわかっても、管理が甘いとトラブルのもとになります。以下の点に注意しましょう。

- 有効期限切れに注意(自動更新の仕組みを導入)

- 秘密鍵の保管場所を安全に(KMSなどの活用も)

- ノード追加・削除時の証明書発行・破棄ルールを明確に

証明書のローテーション作業も、スクリプトやツールで自動化しておくのが理想です。

まとめ

ノード間認証用証明書は、分散システムでノード同士の信頼性を確保し、安全に通信するための鍵です。

TLSとmTLSを利用することで、相手が正しいノードかを確認し、盗聴やなりすましを防ぎます。

証明書の管理には注意が必要ですが、ツールを使えば自動化も可能です。セキュアなシステム構築のために、ぜひ理解しておきたい仕組みです。

この記事が役に立ったと思ったら、今後も見返せるようにブックマーク&最新情報を逃さないようにXのフォローもぜひ!

それでは、良いエンジニアライフを!

IT業界転職ロードマップ

IT業界への転職、そしてIT業界内での転職を考えている方へ。

IT業界未経験者・経験者向けにそれぞれ記事を作成しました。

理想のキャリアを実現するための羅針盤として、ぜひ最後までお読みください。

\ 未経験者向けの記事はこちら /

\ 経験者向けの記事はこちら /